别再只会用 Tunnel 了:Cloudflare Mesh 把私有组网、内网访问和 AI Agent 接入合成一套

如果你最近在折腾远程开发、异地组网,或者想让 AI Agent 去访问你自己的内网服务,大概率已经遇到过同一个问题:传统 VPN 太重,SSH 隧道太碎,Cloudflare Tunnel 又更像“把某个服务发布出去”,并不是把整张私有网接起来。

这也是为什么 Cloudflare 在 2026 年 4 月 14 日 推出 Cloudflare Mesh 之后,这个功能一下就变得值得关注。它不是再加一个“公网入口”,而是把你的服务器、笔记本、手机,甚至跑在 Workers 上的 Agent,都接进同一张私有网络里,让它们直接通过私有 IP 通信。

如果你手里已经有 Cloudflare 账号,又正好碰到这些场景:

- 想让本地 AI 编码助手访问测试库、内部 API、家里那台 Mac mini

- 想把多台云主机、办公室设备和个人终端连成一个可控的私有网

- 不想再单独维护 Bastion、VPN、跳板机和一堆分散的隧道规则

那这篇可以直接帮你判断:Cloudflare Mesh 到底适不适合你,现在该不该上。

Cloudflare Mesh 到底是什么,它解决的不是“再一个 Tunnel”

先把定义讲清楚。

按照 Cloudflare 官方博客和文档的说法,Mesh 是一套基于 Cloudflare One 的私有组网能力。加入 Mesh 的每个参与者,都会拿到一个私有 Mesh IP,然后通过 Cloudflare 的全球网络进行双向通信。这里的参与者包括两类:

- Mesh nodes:Linux 服务器、VM、容器,通常以无界面的

warp-cli方式运行 - Client devices:笔记本、桌面端、手机,运行 Cloudflare One Client

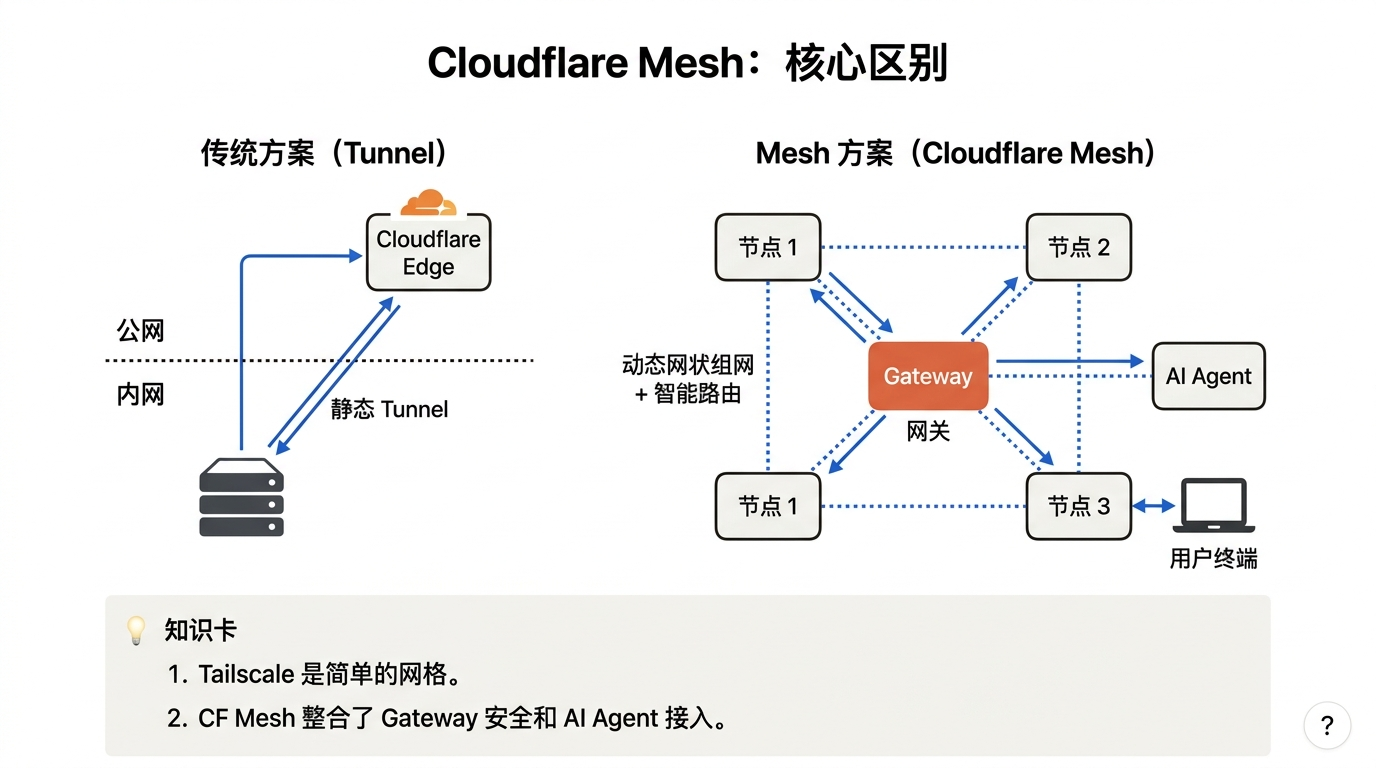

这意味着它和 Tunnel 的思路不一样。Tunnel 更适合把某个具体服务发布到 Cloudflare 侧,例如一个后台、一个 SSH 服务、一段特定的 IP 路由;Mesh 则更像是把“设备和设备之间”的私网连接先搭好,让任何一个节点都能按私有 IP 去访问另一端。

这对 AI Agent 场景尤其关键。以前你想让编码 Agent 查 staging 数据库、访问内网 API,常见做法要么是把资源暴露到公网,要么是把整台开发机先塞进 VPN,再让 Agent 跟着“借路”。这两种办法都很别扭。Mesh 的价值在于,它把“人访问内网”和“Agent 访问内网”放到了同一条安全通道里。

它和 Tailscale、Tunnel 的差别,应该怎么理解

很多人第一反应会问:这不就是 Cloudflare 版的 Tailscale 吗?

有相似处,但不能简单画等号。

如果你只看结果,两者都能做跨设备私有组网;但官方给出的定位差异很明确:

- Cloudflare Mesh:所有流量走 Cloudflare 网络,重点是统一安全策略、Zero Trust 集成、设备 posture、Gateway 规则,以及后续和 Workers、Agent 工作流打通

- Tailscale:更强调 WireGuard、点对点直连和轻量化体验

- Cloudflare Tunnel:重点不是“多对多私网”,而是“把指定服务接进 Cloudflare 边缘”

所以实际选型可以这么记:

- 你要的是“某个站点/SSH/RDP 服务对外可访问”,优先看

Tunnel - 你要的是“笔记本、手机、服务器、Agent 全都在一个私网里互通”,优先看

Mesh - 你已经深度使用 Cloudflare One,希望统一用 Gateway、Access、设备校验和日志体系,那 Mesh 会比单独拼别的方案更顺手

为什么这个功能现在值得看,尤其是做 AI 工作流的人

Cloudflare 这次把 Mesh 讲得很直接,它瞄准的就是 3 类新场景:

- 本地或家庭网络里的 Agent,需要从外部安全访问

- 运行在你电脑上的编码助手,需要访问私有测试环境

- 部署在 Workers 上的 Agent,需要去调内网数据库、内部服务或 MCP

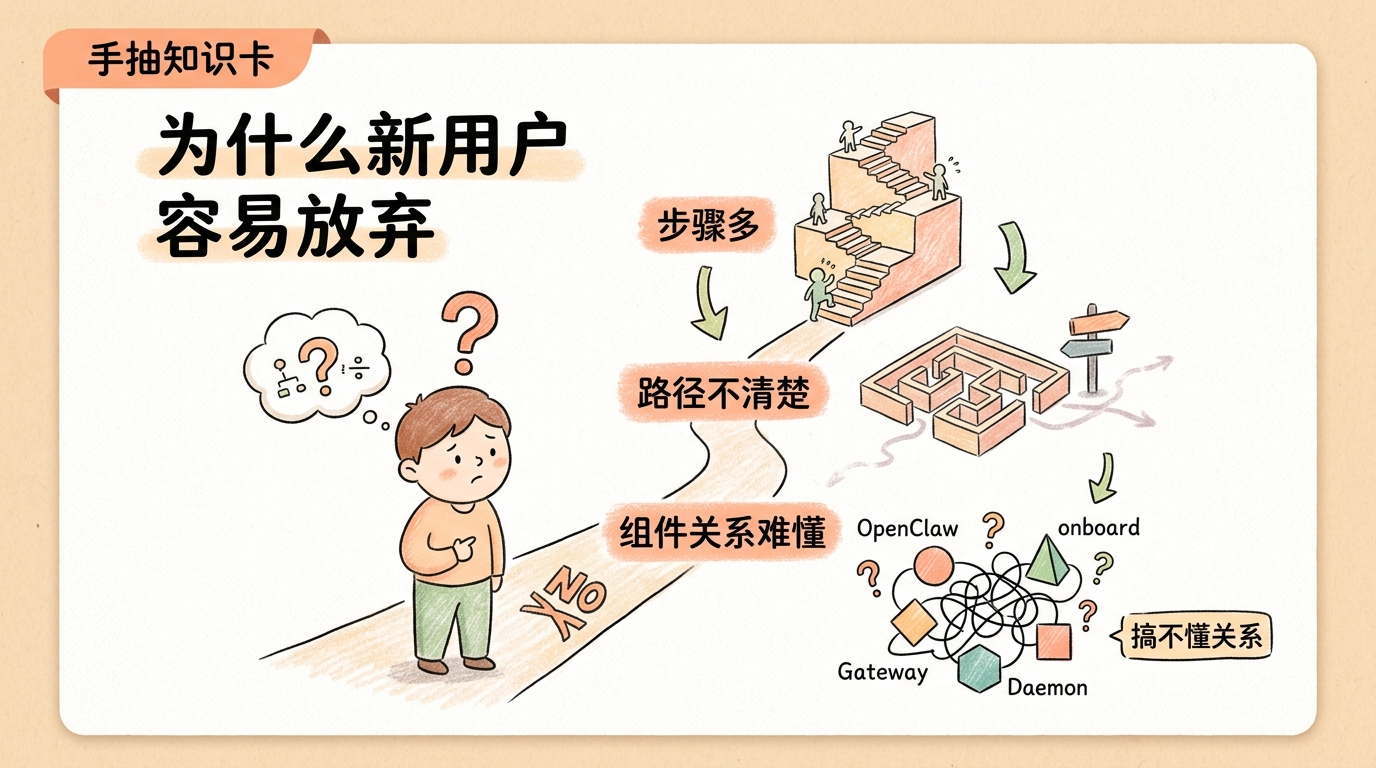

这三类事以前不是不能做,而是做起来都很绕。你要么手搓跳板机,要么做一堆端口映射,要么继续维护传统 VPN。对个人开发者和小团队来说,最痛苦的不是“技术上做不到”,而是每增加一个设备、一个环境、一个 Agent,连接关系就重新复杂一次。

而 Mesh 的好处是把网络层抽象统一了。只要节点进网,它就能拿到私有 IP;再往上叠 Gateway 规则、设备校验、Access for Infrastructure,都是同一套控制面。这一点对团队特别重要,因为它减少的不是某个单点配置,而是后续越来越多的“例外处理”。

最短上手路径,先按这 4 步判断值不值得试

如果你准备今天就试,路径其实很短:

第一步:先确认你要解决的是“私网互通”,不是“单服务发布”

如果你只是想把一个内部网站挂到公网,用 Tunnel 更直接;如果你想让多台设备和节点彼此通过私有 IP 访问,再往下看 Mesh。

第二步:在 Cloudflare Dashboard 里进入 Networking > Mesh

官方文档已经把入口放在后台里了。进去之后先创建第一个 Mesh node,适合从一台 Linux 机器开始,哪怕只是你的测试机也可以。

第三步:把常用终端接进来

给你的 Mac、Windows、手机装 Cloudflare One Client。接入后,每台设备都会拿到自己的 Mesh IP。这样你就能先验证最核心的一步:设备和节点之间能不能稳定私网互通。

第四步:再决定要不要加高级能力

后面你可以继续叠这些东西:

- 给某个 Mesh node 加 CIDR 路由,让后面的整个子网可达

- 开高可用,让多个 connector 做主备

- 把 Workers VPC 绑到

cf1:network,让部署在 Cloudflare 上的 Agent 直接访问 Mesh 网络

这套节奏的好处是,你不用一上来就把全部安全策略、全公司网络、全部 Agent 都迁进去。先跑通一台服务器 + 一台笔记本,再扩。

我对 Cloudflare Mesh 的实际判断

我觉得这个功能真正有价值的地方,不是“Cloudflare 终于也做了异地组网”,而是它把 私有网络、Zero Trust 策略、Workers/Agent 接入 这三件原来分散的事,第一次串成了一条连续路径。

但它也不是所有人的默认答案。

如果你只需要最低延迟、最纯粹的 P2P 体验,或者已经有一套成熟的 WireGuard/Tailscale 体系,没必要为了“新”立刻重建网络;但如果你本来就在用 Cloudflare,或者你正准备让更多 AI Agent 去碰私有资源,那 Mesh 现在非常值得上手试一轮。

原因很简单:它解决的不是“怎么再打一条隧道”,而是怎么把人、设备、服务和 Agent 放进同一张能长期维护的私有网络里。

这才是它跟普通远程访问工具,真正拉开差距的地方。

如果文章对你有帮助,欢迎点击上方按钮打赏作者,更多功能请访问博客站

支付宝打赏

支付宝打赏  微信打赏

微信打赏